Беспроводные сети доступны для всех в радиусе действия маршрутизатора. Это делает их уязвимыми для атак. Горячие точки доступны в общественных местах, таких как аэропорты, рестораны, парки и т. Д.

В этом руководстве мы познакомим вас с распространенными методами, используемыми для использования слабых мест в реализациях безопасности беспроводной сети. Мы также рассмотрим некоторые контрмеры, которые вы можете принять для защиты от таких атак.

Темы, затронутые в этом руководстве

Что такое беспроводная сеть?

Как получить доступ к беспроводной сети?

Аутентификация беспроводной сети WEP и WPA

Как взломать беспроводные сети

Как защитить беспроводные сети

Хакерская активность: взлом пароля беспроводной сети

Что такое беспроводная сеть?

Беспроводная сеть – это сеть, которая использует радиоволны для соединения компьютеров и других устройств. Реализация выполняется на уровне 1 (физический уровень) модели OSI.

Беспроводная сеть – это сеть, которая использует радиоволны для соединения компьютеров и других устройств. Реализация выполняется на уровне 1 (физический уровень) модели OSI.

Как получить доступ к беспроводной сети?

Вам понадобится устройство с поддержкой беспроводной сети, такое как ноутбук, планшет, смартфоны и т. Д. Вы также должны находиться в пределах радиуса передачи точки доступа к беспроводной сети. Большинство устройств (если включена опция беспроводной сети) предоставят вам список доступных сетей. Если сеть не защищена паролем, вам просто нужно нажать кнопку «Подключиться». Если он защищен паролем, вам понадобится пароль для доступа.

Аутентификация беспроводной сети

Поскольку сеть легко доступна для всех, у кого есть устройство с поддержкой беспроводной сети, большинство сетей защищено паролем. Давайте посмотрим на некоторые из наиболее часто используемых методов аутентификации.

WEP

WEP – это аббревиатура от Wired Equivalent Privacy. Он был разработан для стандартов WLAN IEEE 802.11. Его цель заключалась в обеспечении конфиденциальности, эквивалентной той, что обеспечивается проводными сетями. WEP работает путем шифрования данных, передаваемых по сети, чтобы защитить их от прослушивания.

WEP аутентификация

Открытая системная аутентификация (OSA) – этот метод предоставляет доступ к аутентификации станции, запрошенной на основе настроенной политики доступа.

Аутентификация с общим ключом (SKA) – этот метод отправляет зашифрованный запрос станции, запрашивающей доступ. Станция шифрует запрос своим ключом и отвечает. Если зашифрованный запрос соответствует значению AP, доступ предоставляется.

Слабость WEP

WEP имеет серьезные конструктивные недостатки и уязвимости.

- Целостность пакетов проверяется с помощью циклической проверки избыточности (CRC32). Проверка целостности CRC32 может быть нарушена путем захвата как минимум двух пакетов. Биты в зашифрованном потоке и контрольная сумма могут быть изменены злоумышленником, чтобы пакет был принят системой аутентификации. Это приводит к несанкционированному доступу к сети.

- WEP использует алгоритм шифрования RC4 для создания потоковых шифров. Ввод потокового шифра состоит из начального значения (IV) и секретного ключа. Длина начального значения (IV) составляет 24 бита, в то время как секретный ключ может иметь длину 40 или 104 бита. Общая длина как начального значения, так и секрета может составлять 64 или 128 бит. Чем меньше возможное значение секретного ключа, тем проще его взломать.

- Комбинации слабых начальных значений не обеспечивают достаточного шифрования. Это делает их уязвимыми для атак.

- WEP основан на паролях; это делает его уязвимым для словарных атак.

- Управление ключами реализовано плохо. Смена ключей, особенно в больших сетях, является сложной задачей. WEP не обеспечивает централизованной системы управления ключами.

- Начальные значения можно использовать повторно.

Из-за этих недостатков безопасности WEP заменен на WPA.

WPA

WPA – это аббревиатура от Wi-Fi Protected Access. Это протокол безопасности, разработанный Wi-Fi Alliance в ответ на недостатки, обнаруженные в WEP. Он используется для шифрования данных в сетях 802.11 WLAN. Он использует более высокие начальные значения 48 бит вместо 24 бит, которые использует WEP. Он использует временные ключи для шифрования пакетов.

Слабые стороны WPA

- Реализация предотвращения столкновений может быть нарушена

- Он уязвим для атак типа “отказ в обслуживании”.

- Ключи предварительного обмена используют парольные фразы. Слабые парольные фразы уязвимы для атак по словарю.

Как взломать беспроводные сети

Взлом WEP

Взлом – это процесс использования недостатков безопасности в беспроводных сетях и получения несанкционированного доступа. Взлом WEP относится к эксплойтам в сетях, которые используют WEP для реализации мер безопасности. Существует два основных типа трещин:

Пассивный взлом – этот тип взлома не влияет на сетевой трафик до тех пор, пока не будет взломана защита WEP. Это сложно обнаружить.

Активный взлом – этот тип атаки увеличивает нагрузку на сетевой трафик. Его легко обнаружить по сравнению с пассивным взломом. Это более эффективно по сравнению с пассивным взломом.

Инструменты для взлома WEP

- Aircrack– сетевой сниффер и взломщик WEP. Можно скачать с http://www.aircrack-ng.org/

- WEPCrack– это программа с открытым исходным кодом для взлома секретных ключей 802.11 WEP. Это реализация атаки FMS. http://wepcrack.sourceforge.net/

- Kismet – это может включать в себя обнаружитель видимых и скрытых беспроводных сетей, анализировать пакеты и обнаруживать вторжения. https://www.kismetwireless.net/

- WebDecrypt – этот инструмент использует активные словарные атаки для взлома ключей WEP. Он имеет собственный генератор ключей и реализует фильтры пакетов. http://wepdecrypt.sourceforge.net/

Взлом WPA

WPA использует 256-кратный общий ключ или парольную фразу для аутентификации. Короткие парольные фразы уязвимы для атак по словарю и других атак, которые могут использоваться для взлома паролей. Следующие инструменты можно использовать для взлома ключей WPA.

- CowPatty – этот инструмент используется для взлома предварительно разделенных ключей (PSK) с использованием атаки грубой силы. http://wirelessdefence.org/Contents/coWPAttyMain.htm

- Cain & Abel – этот инструмент можно использовать для декодирования файлов захвата из других программ сниффинга, таких как Wireshark. Файлы захвата могут содержать кадры в кодировке WEP или WPA-PSK. http://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml

Типы общих атак

- Сниффинг – включает перехват пакетов при их передаче по сети. Затем захваченные данные можно декодировать с помощью таких инструментов, как Cain & Abel.

- Атака «человек посередине» (MITM) – включает в себя прослушивание сети и сбор конфиденциальной информации.

- Атака отказа в обслуживании – основная цель этой атаки – лишить законных пользователей сетевых ресурсов. FataJack можно использовать для проведения атак этого типа.

Взлом ключей WEP / WPA беспроводной сети

Можно взломать ключи WEP / WPA, используемые для доступа к беспроводной сети. Для этого требуются программные и аппаратные ресурсы, а также терпение. Успех таких атак также может зависеть от того, насколько активны и неактивны пользователи целевой сети.

Мы предоставим вам основную информацию, которая поможет вам начать работу. Backtrack – это операционная система безопасности на базе Linux. Он разработан поверх Ubuntu. Backtrack поставляется с рядом инструментов безопасности. Backtrack может использоваться, среди прочего, для сбора информации, оценки уязвимостей и выполнения эксплойтов.

Некоторые из популярных инструментов, которые включает в себя backtrack;

- Metasploit

- Wireshark

- Aircrack-ng

- NMap

- Ophcrack

Взлом ключей беспроводной сети требует терпения и ресурсов, упомянутых выше. Как минимум вам понадобятся следующие инструменты

- Адаптер беспроводной сети с возможностью ввода пакетов (Аппаратное обеспечение)

- Операционная система Kali. Вы можете скачать его здесь https://www.kali.org/downloads/

- Находиться в радиусе действия целевой сети. Если пользователи целевой сети активно ее используют и подключаются к ней, то ваши шансы взломать ее значительно увеличатся.

- Достаточное знание операционных систем на базе Linux и практическое знание Aircrack и его различных скриптов.

- Терпение, взлом ключей может занять некоторое время в зависимости от ряда факторов, некоторые из которых могут быть вне вашего контроля. К факторам, не зависящим от вас, относятся пользователи целевой сети, активно использующие ее при прослушивании пакетов данных.

Как защитить беспроводные сети

В минимизации атак на беспроводные сети; организация может принять следующие политики

- Изменение паролей по умолчанию, которые поставляются с оборудованием

- Включение механизма аутентификации

- Доступ к сети можно ограничить, разрешив только зарегистрированные MAC-адреса.

- Использование надежных ключей WEP и WPA-PSK, комбинации символов, числа и символов уменьшают вероятность взлома ключей с помощью атак по словарю и перебора.

- Программное обеспечение межсетевого экрана также может помочь уменьшить несанкционированный доступ.

Хакерская активность: взлом пароля беспроводной сети

В этом практическом сценарии мы собираемся использовать Cain and Abel для декодирования сохраненных паролей беспроводной сети в Windows. Мы также предоставим полезную информацию, которая может быть использована для взлома ключей WEP и WPA беспроводных сетей.

Расшифровка паролей беспроводной сети, хранящихся в Windows

- Загрузите Cain & Abel по указанной выше ссылке.

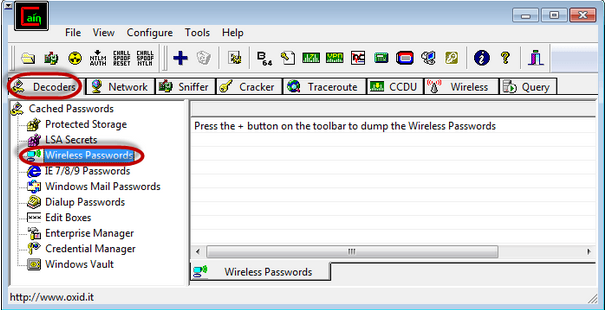

- Откройте Cain & Abel.

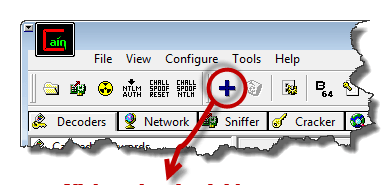

- Убедитесь, что выбрана вкладка «Декодеры», затем нажмите «Пароли беспроводной сети» в меню навигации слева.

- Нажмите на кнопку со знаком плюс

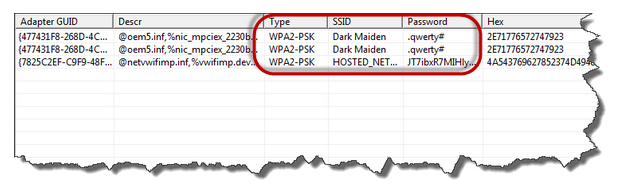

- Предполагая, что вы ранее подключались к защищенной беспроводной сети, вы получите результаты, аналогичные показанным ниже.

- Декодер покажет вам тип шифрования, SSID и пароль, который использовался.

Резюме

- Волны передачи по беспроводной сети могут быть замечены посторонними, это несет в себе множество рисков для безопасности.

- WEP – это аббревиатура от Wired Equivalent Privacy. У него есть недостатки безопасности, которые упрощают взлом по сравнению с другими реализациями безопасности.

- WPA – это аббревиатура от Wi-Fi Protected Access. Он безопасен по сравнению с WEP

- Системы обнаружения вторжений могут помочь обнаружить несанкционированный доступ

- Хорошая политика безопасности может помочь защитить сеть.